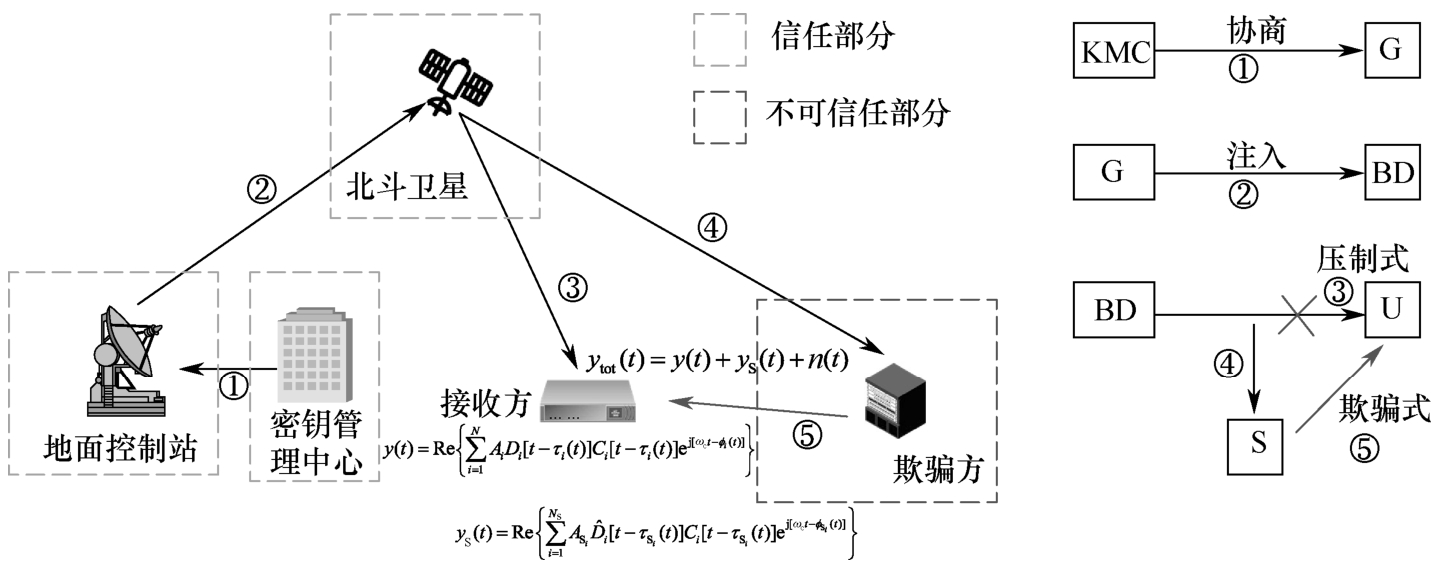

欺骗攻击威胁模型 [1-2] 如图3-1所示。

图3-1 欺骗攻击威胁模型

图3-1中,每个通信过程都被赋予了标号,细虚线框代表模型中的信任部分,粗虚线框代表模型中的不可信任部分,KMC代表密钥管理中心,G代表地面控制站,BD代表北斗卫星,U代表接收方,S代表欺骗方。该模型设计的前提假设是在密钥管理中心(Key Management Center,KMC)与地面控制站协商密钥及安全参数的过程中,地面控制站将导航电文注入卫星的过程是信任部分,而欺骗方篡改真实卫星信息的过程是不可信任部分。欺骗攻击模型和过程描述如下。

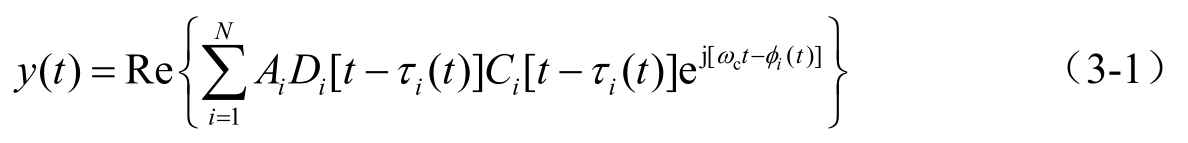

欺骗方如果想要发动欺骗攻击,则必须知道北斗卫星民用导航信号公开的射频载波、伪随机噪声(Pesudo Random Noise,PRN)码和数据编排信息的格式。卫星信号的模型一般为 [3]

式中, N 是连续扩频码特殊信号的个数; A i 是第 i 个信号的幅值; D i 是第 i 个信号的导航电文; C i 是第 i 个信号的扩频码; τ i 是第 i 个信号的码相位; c ω 是信号的载波频率; ϕ i 是第 i 个信号的载波合拍相位。

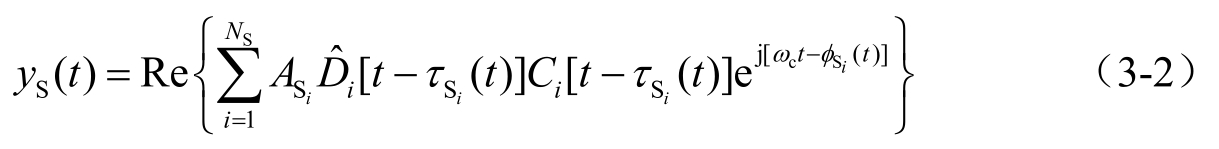

欺骗信号的模型为 [3]

在一般情况下, N S = N ,即欺骗信号的数量与真实卫星导航信号的数量相同。每个欺骗信号都必须与真实卫星导航信号的扩频码 C i 一致,并且欺骗信号的导航电文都进行了篡改。欺骗信号的幅值、相位和载波合拍相位的不同决定了欺骗攻击类型的不同。在威胁模型中,受害者接收的信号为 [3]

可见,受害者接收的信号主要包含真实卫星导航信号 y ( t )、欺骗信号 y S ( t )和噪声 n ( t )三部分。