任何事物的快速发展,都离不开天时、地利、人和,计算机病毒的发展也不例外。自1980年代始,人类跨越了工业文明进入了信息文明时代,此为天时,乃总体趋势。信息技术发展需要软硬件基础设施支撑,IBM-PC提供了硬件支撑,MS-DOS操作系统提供了系统软件支撑,其他各类软件提供了应用软件支撑,这是地利,为支撑计算机病毒发展的基础设施。自从巴基斯坦兄弟无意中打开了计算机病毒的“潘多拉盒子”后,在各类信息技术高速发展的支持下,信息技术使用者在具备了攻击技术、攻击意图、攻击目标后,计算机病毒也驶入了全面发展的快车道,此谓人和。

下面将以时间轴为指引,分别从计算机病毒外部环境变迁、计算机病毒攻击载体、计算机病毒攻击者等视角来系统梳理计算机病毒的进化发展脉络,在一窥计算机病毒跌宕起伏的发展史的同时,也可让我们预测展望计算机病毒的未来发展趋势。

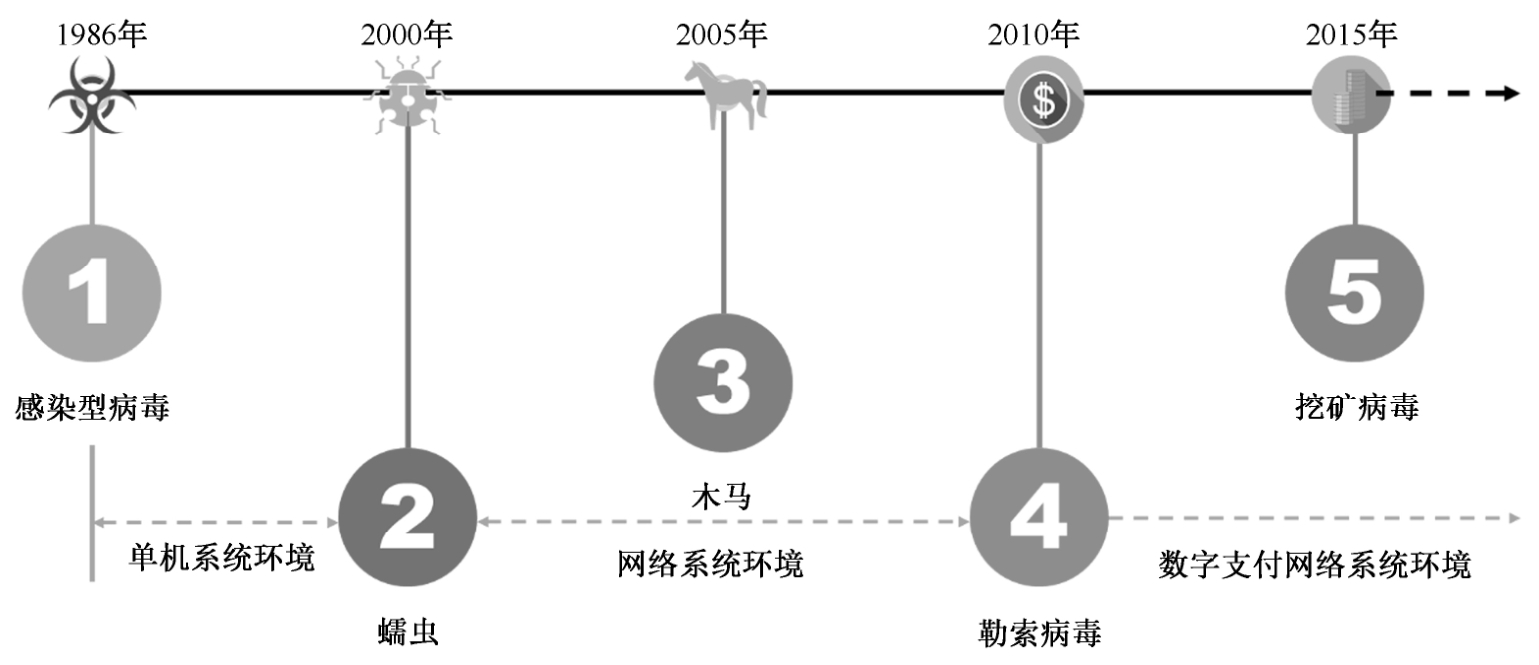

如同有什么样的外部自然环境就决定何种生物能存活其中一样,计算机病毒的发展也与其外部环境休戚与共、息息相关。计算机病毒类型的变迁,折射出的是其外部环境的变迁。因此,从外部环境变迁视角,可梳理出一条计算机病毒类型发展逻辑线(见图1-11)。

图1-11 从外部环境变迁视角看计算机病毒类型发展

1.感染型病毒

1986年首例计算机病毒诞生时,外部环境为典型的IBM-PC兼容机搭载MS-DOS操作系统。该外部运行环境为计算机病毒所提供的内存空间局限于640KB,可执行文件格式仅限于.COM文件和.EXE文件,且只能单任务运行。计算机病毒为了生存与发展,只能适应上述环境,且多数以感染上述可执行文件的方式存在,即感染型病毒。

感染型病毒的最大特点是将其自身寄生于其他可执行文件(宿主程序)中,并借助宿主程序的执行而运行病毒体。一旦计算机病毒通过宿主程序开始运行,就会接着搜寻并感染其他可执行文件,并依次迭代下去。受限于当时的外部环境,感染型病毒只能通过硬盘、软盘、光盘等介质向外传播,因此,当时计算机病毒的传播速度相对缓慢,使反病毒软件在应对计算机病毒时能有充足的反应时间,通过提取病毒特征码并使用特征码检测法即可对病毒进行查杀。

2.蠕虫

当计算机病毒还在感染之路上艰难探索时,1988年诞生的“莫里斯蠕虫”(Morris Worm)在传播速度上实现了质的飞跃。这个只有99行代码的蠕虫,利用UNIX系统的缺陷,用Finger命令探查联机用户名单并破译用户口令,接着用Mail系统复制、传播本身的源程序,再编译生成可执行代码。最初的网络蠕虫的设计目的是当网络空闲时,程序就在计算机间“游荡”而不带来任何损害。当有机器负载过重时,该程序可以从空闲计算机“借取资源”而达到网络的负载平衡。然而,其最终背离了设计初衷,不是“借取资源”,而是“耗尽所有资源”。

莫里斯蠕虫在短短12小时内,从美国东海岸传播到西海岸,令全美互联网用户陷入一片恐慌之中。当美国加州大学伯克利分校的专家找出阻止蠕虫蔓延的办法时,已有6200台采用UNIX操作系统的SUN工作站和VAX小型机瘫痪或半瘫痪,不计其数的数据和资料毁于一旦,造成了一场损失近亿美元的数字大劫难。

莫里斯蠕虫是罗伯特·莫里斯(Robert Morris)开发的,他是美国国家计算机安全中心(隶属于美国国家安全局,NSA)首席科学家莫里斯(Robert Morris Sr.)的儿子,当时他还是美国康奈尔大学一年级的研究生。他父亲也是对计算机病毒起源有着启发意义的“磁芯大战”(Core War)游戏的三位作者之一。

蠕虫之所以能突破感染型病毒传播速度的极限,造成大面积感染,主要在于其利用网络漏洞进行传播。蠕虫的诞生标志着网络开始成为计算机病毒传播新途径。由于当时网络基础设施尚未健全,世界范围内的网络建设尚处于探索发展阶段,莫里斯蠕虫事件之后的很长一段时间都没有出现利用网络感染传播的重大的计算机病毒事件。

当时间指针指向世纪之交的2000年时,美国极力推崇的信息高速公路Internet已建成为最大、最重要的全球网络基础设施。Internet之所以获得如此迅猛的发展,主要归功于它是一个采用TCP/IP协议族的全球开发型计算机互联网络,是一个巨大的信息资料共享库,所有人都可参与其中,共享自己所创造的资源。这也为计算机病毒发展提供了无与伦比的广阔空间,此后,感染型病毒开始让位于利用网络漏洞传播的蠕虫,网络蠕虫时代的大幕开启。

3.木马

自2005年以来,网络中0day漏洞逐渐被攻击者用于定向攻击或批量投放恶意代码,而不再被用于编写网络蠕虫。Windows系统的数据执行保护(Data Execution Prevention,DEP)、地址空间布局随机化(Address Space Layout Randomization,ALSR)等保护技术成为系统的默认安全配置,单机终端系统的安全性也随之得到一定程度的提升。之后,网络蠕虫的影响暂趋势微,而特洛伊木马的数量则开始呈爆发式增长。此外,随着社交软件、网络游戏用户数量持续增加,计算机病毒编写者的逐利性开始取代炫技、心理满足、窥视隐私等网络攻击活动的原生动力,成为网络攻击活动的主要内驱力,通过窃取网络凭证、游戏账号、虚拟货币等方式获利的行为开始普遍化与规模化。此类计算机病毒隐匿于主机中进行窃密活动,就如古希腊特洛伊战争中著名的“木马计”。

木马类病毒通常采用Client/Server服务模式,通过将其服务端装载至目标系统,再利用客户端与其联控以实现相关功能。2007年,“AV终结者”木马暴发。AV终结者的主要特征是通过U盘传播,并与反病毒软件等相关安全程序对抗以破坏安全模式,再下载大量盗号木马,窃取用户敏感信息。此后,木马类病毒开始占据攻击载体的上风。

4.勒索病毒

随着网络互联的普及性、网络犯罪的趋利性和数字货币交易的隐蔽性,勒索病毒开始大行其道、泛滥猖獗。勒索病毒通过网络漏洞、网络钓鱼等途径感染目标系统,并借助加密技术来锁定受害者资料使其无法正常存取信息,再通过提供解密密钥以恢复系统访问来索取赎金。

勒索病毒最早可追溯至1989年美国动物学家Joseph L.Popp博士编写的Trojan/DOS.AidsInfo(又称为PC Cyborg病毒)。该勒索病毒被装载在软盘中分发给国际卫生组织国际艾滋病大会的与会者,大约有7000家研究机构的系统被感染。它通过修改DOS系统的AUTOEXEC.BAT文件以监控系统开机次数,当监控到系统第90次开机时,便使用对称密码算法将C盘文件加密,并显示具有威胁意味的“使用者授权合约”(EULA)来告知受害者,必须给PC Cyborg公司支付189美元赎金以恢复系统。该勒索病毒作者在英国被起诉时曾为自己辩解,称其非法所得仅用于艾滋病研究。

1996年,Yong等人开展了“密码病毒学”课题研究,并编写了一种概念验证型病毒(勒索病毒),它使用RSA和TEA算法对文件进行加密,并拒绝对加密密钥的访问。2010年以来,裹挟着经济利益的勒索病毒开始卷土重来,沉静了近二十年的勒索病毒又开始沉渣泛起、纷至沓来。2017年5月12日,WannaCry勒索病毒撕开了网络安全防御的大裂口进而突袭全球,150多个国家的基础设施、学校、社区、企业、个人计算机等的计算机系统遭受重创。此后,勒索病毒走进大众视野,成为网络用户谈之色变的敏感词。发展至今,无论是加密强度还是密钥长度,勒索病毒都攀升至新的高度、创造了新的纪录。密码学理论与实践表明:在缺失密钥的情况下根本难以恢复受损文件。这也是勒索病毒勒索赎金可以得逞的关键原因之一。

5.挖矿病毒

随着数字经济与区块链技术的深度融合,加密数字货币成为其关键与核心支撑因子。此外,由于黑灰产业在暗网中进行非法数据或数字武器贩卖、加密勒索赎金支付时,多采用加密数字货币(比特币、门罗币等)作为交易货币,以保持隐匿与规避追踪,导致加密数字货币成为黑灰产业的流通货币。而加密数字货币的获取,除购买之外,主要借助挖矿软件,利用计算设备的算力(哈希率)完成大量复杂的Hash值计算而产生(俗称挖矿)。因此,挖矿是产生并获取加密数字货币的主要途径。

借助挖矿来获取更多的加密数字货币,唯一的途径是提升算力,这需要投入巨资购买昂贵的计算设备。攻击者总想不劳而获,不愿购买昂贵的挖矿计算机,只想通过对常规计算机发起挖矿攻击,非法盗用他人的计算资源来挖矿,从中牟取巨大的经济利益。区块链数据分析公司CipherTrace报告显示:2019年加密数字货币犯罪造成的损失超过45亿美元,较2018年的17.4亿美元增长了近160%。

我们有理由相信:只要数字支付网络环境存在,只要加密数字货币存在,攻击者所创造的这种低成本、高利润的恶意挖矿病毒将持续存在。这将对区块链产业和加密数字货币生态系统造成严重后果,成为个人与企业挥之不去、防不胜防的网络安全梦魇。

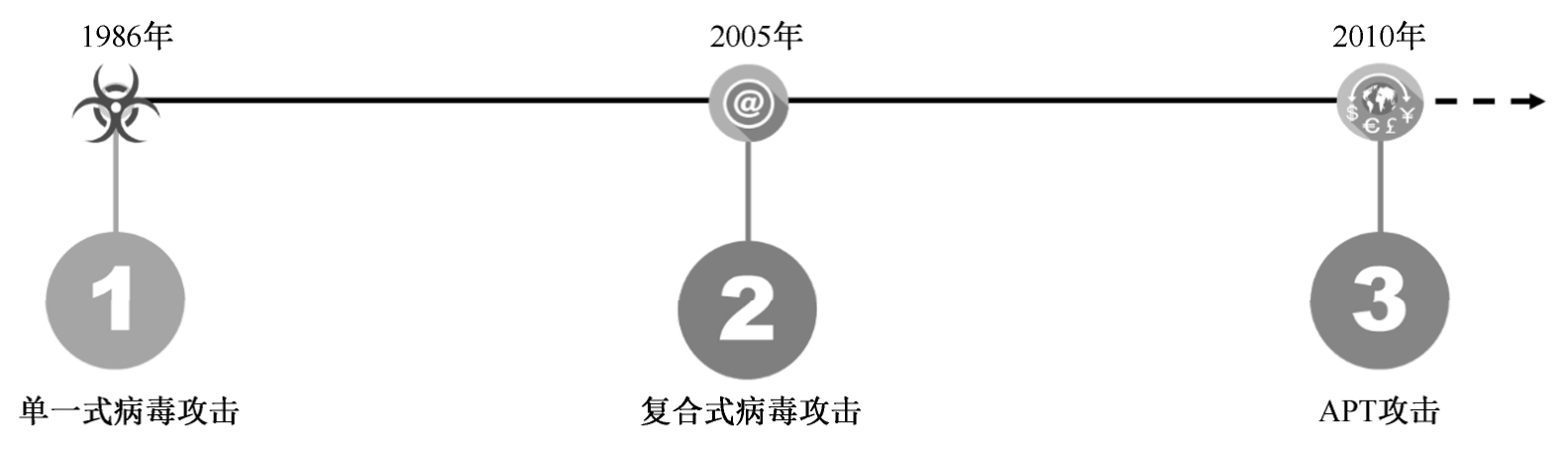

纵观计算机网络攻击史,计算机病毒作为攻击载体的中坚地位一直未变,且可预测未来仍会如此。计算机病毒就是以实施攻击为其使命而诞生的。1986年,巴基斯坦兄弟病毒(C-Brain病毒)是为攻击盗版者而编写的,目的是删除盗版软盘者的数据。自诞生以来,计算机病毒一直是作为攻击载体而存在的。从攻击载体的视角来看,计算机病毒始终遵循“从简单到复杂,从低级到高级,从单一到复合”的进化发展逻辑,大致经历了“单一式病毒攻击—复合式病毒攻击—APT攻击”发展路线(见图1-12)。

图1-12 从攻击载体视角看计算机病毒进化发展

1.单一式病毒攻击

1986年之后的15年间,计算机病毒担负的是单一式攻击载体角色。无论感染型病毒,还是蠕虫与木马,它们基本上是平行发展、互不干涉的。在计算机生态系统中,每类病毒都有自己的生态位,都在各自的生存空间与方向上发展:病毒利用磁盘文件或引导区来寄生,用于感染可执行文件而使系统超负载运行;蠕虫利用网络漏洞来传播,用于大面积阻断或瘫痪网络系统;木马则为遥控和窃密而隐匿于目标系统中。

2.复合式病毒攻击

随着信息技术的发展与现实逐利的目的,2005年之后,计算机病毒开始从原来的单一式攻击载体向复合式攻击载体转换,各类病毒相互借鉴感染、传播、隐匿、免杀等技术方法,开始向着“你中有我,我中有你”的相互渗透与交叉融合的方向发展。此时,已很难从纯粹的类型角度去区分病毒、蠕虫、木马、Rootkit、间谍软件等,计算机病毒开始采众家之长、集技术之大成,成为复合式攻击载体,且每种类型的病毒都是如此。

3.APT攻击

在现实世界中的大国博弈与地缘政治安全开始向网络空间延伸之际,现实世界的刀光剑影映射为网络空间的虚拟博弈,高级持续性威胁(Advanced Persistent Threat,APT)攻击也随之横空出世。APT以攻击基础设施、窃取敏感情报为目的,且具有强烈的国家战略意图,从而使网络安全威胁由散兵游勇式的随机攻击演化为有目的、有组织、有预谋的群体式定向攻击。

APT最早由美国空军上校Greg Rattray于2006年提出,用于描述自20世纪90年代末至21世纪初在美国政府网络中发现的强大而持续的网络攻击。APT攻击的出现从本质上改变了全球网络空间的安全形势。近年来,在国家意志与相关战略的资助下,APT攻击已演化为国家网络空间的对抗新方式,它成为针对政府部门、军事机构、商业企业、高等院校、研究机构等具有战略战术意义的重要部门,采取多种攻击技术和攻击方式,以获取高价值敏感情报或破坏目标系统为终极目的的精确制导、定向爆破的高级持续网络安全威胁。

APT攻击的出现与渐趋主流,使计算机病毒这个攻击载体的能量得到全面释放,计算机病毒由此迈入了全新的发展阶段。

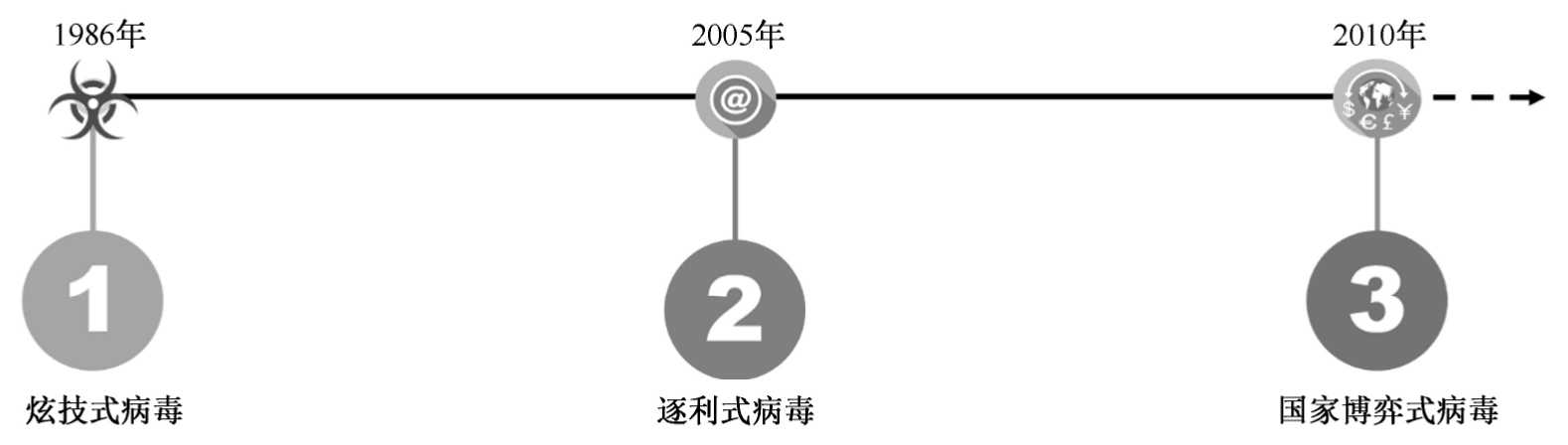

尽管说计算机病毒是一种能自我复制的人工生命体,但其仍未脱离程序代码的范畴。作为程序代码的计算机病毒,主要由计算机病毒编写者创作完成。计算机病毒的发展历程从来都离不开病毒编写者的发挥与参与。从严格意义上说,尽管目前人工智能技术可赋能计算机病毒,使其拥有更多智能,但计算机病毒的发展仍由病毒编写者主导,编写者的现实思维会直接映射到计算机病毒结构与功能甚至智能上。所谓的智能化病毒,也只是编写者采用了人工智能技术与方法后,赋予计算机病毒智能化选择传播途径、感染方式及负载运行方式而已。因此,从病毒编写者视角来梳理计算机病毒的发展,更能透视与展现计算机病毒发展背后人的对抗与人性的显现,从而有助于深度理解计算机病毒发展的底层逻辑。从这个视角看,计算机病毒大致经历了“炫技式病毒—逐利式病毒—国家博弈式病毒”发展路线(见图1-13)。

图1-13 从编写者视角看计算机病毒进化发展

1.炫技式病毒

才华横溢、杰出卓越的冯·诺依曼奠定了计算机病毒的理论基础,思维敏捷、活力四射的“磁芯大战”AT&T公司三位程序员构思了自我复制的计算机病毒游戏,脑洞大开、天马行空的美国科普作家约翰和托马斯构思了具备逻辑自洽的科学元素的计算机病毒。美国南加州大学的弗雷德·科恩在实验室编写的UNIX系统计算机病毒,证明了他具备高超的计算机技术及对事物的深度探究能力,那时要完成计算机病毒的编写,首先必须具备聪明才智和高超的编程技术。从某种程度而言,计算机病毒成为编程技术高手们炫耀技术的绝佳方式。巴基斯坦兄弟编写的C-Brain病毒,成为阻击软件盗版的技术展现。小球病毒展示的整点读盘,小球沿屏幕运动、反弹、削字等操作,如果不是技高一筹很难设计出如此恶作剧式的计算机病毒。当启动DOS系统后,如果屏幕上出现“Your PC is now stoned!”,那可以肯定该系统已被石头病毒感染。在恼怒之余,也不得不感叹病毒作者所具备的精湛技术及其在炫技得逞后的那份荣耀与满足。CIH病毒于1999年4月26日在全球大暴发时,人们再次见证了病毒作者陈盈豪对Windows系统内核技术的精通及其破坏计算机硬件的首创构思。此类例子不胜枚举。

总之,1986年后的20年里,计算机病毒多是其编写者的技术炫耀与成果展示,人性的好奇与虚荣推动了计算机病毒的发展。因此,这个阶段主要是计算机病毒炫技式发展阶段。

2.逐利式病毒

如果说人性的虚荣只是精神层面的需求,那么人性逐利避害则属于现实物质层面的追求。作为现实中的人类个体,其所思所为必然要以一定的物质为基础,真正超越现实的人是不存在的。唯物论中的“物质基础决定上层建筑”映射到现实世界,就是人们无法离开物质利益而独立存在。当现实物理空间开始向网络虚拟空间延伸时,现实世界的逐利性也自然开始向网络空间蔓延。当人们不单单满足于炫技获得的那份心理虚荣时,就开始将目光投向网络空间的利益追逐上。当网络支付与数字货币成为现实世界真实支付的虚拟替代,通过网络空间的简单点击就能转换为现实世界的财富与利益时,原先的炫技式病毒也开始向逐利式病毒转换。

网络黑灰产业链的广泛存在是逐利式病毒生存发展的最好诠释,网络黑灰产业需要以病毒为攻击载体来完成其信息窃取、加密勒索、挖矿获利等操作。在利益的驱动下,计算机病毒不仅完成了从炫技到逐利的转变,在数量与质量方面也有了大幅度提升。2017年震惊世界的WannaCry勒索病毒、2018年的WannaMine挖矿病毒、网络钓鱼和僵尸网络等的大流行、大暴发,都是逐利式病毒发展的最佳实例。从某种意义上说,在当今网络空间中,真正不逐利的计算机病毒已基本绝迹,所有具备破坏力的计算机病毒都携带逐利基因,都为利益而诞生、繁衍、进化。

3.国家博弈式病毒

网络与信息技术的日新月异、加速渗透与深度应用,已深刻改变了社会生产生活方式:①当前社会运行模式普遍呈现网络化发展态势,网络技术对国际政治、经济、文化、军事等领域的发展产生了深远影响;②网络无疆域性导致网络信息的跨国界流动,从而使信息资源日益成为重要的生产要素和社会财富,掌握信息的数量决定了国家的软实力和竞争力;③为确保竞争优势和国家利益,各国政府开始通过互联网竭尽所能地收集情报信息。

如果说逐利式病毒是计算机病毒编写者为了在网络空间尝试获取个人物质利益,那么国家博弈式病毒又向前迈了一大步,开始尝试为国家利益在网络空间展开博弈。逐利式病毒以经济获利为攻击动力,其目标明确、持续性强、稳定性高,多伴随着网络犯罪和网络间谍行为。例如,2009年的Google Aurora极光攻击,是由一个有组织的网络犯罪团体精心策划的,以Google和其他大约20家公司为目标,长时间渗入这些企业的网络并窃取数据而获利。

国家博弈式病毒则以攻击基础设施、窃取敏感情报为目的,具有强烈的国家战略意图。例如,2010年的Stuxnet震网病毒攻击,是美国与以色列通力合作,利用操作系统和工业控制系统漏洞,并通过相关人员计算机中的移动设备感染伊朗布什尔核电站信息系统,潜伏并耐心地逐步扩散、逐渐破坏,其攻击范围控制巧妙,攻击行动非常精准,潜伏期长达5年之久。因此,从病毒编写者的战略意图上说,此时的计算机病毒开始由散兵游勇式的随机逐利式攻击演化为有目的、有组织、有预谋的群体定向式攻击。由于有雄厚的资金支持,此时的病毒攻击持续时间更长、威胁更大。由于攻击背后包含国家战略意图,国家博弈式病毒攻击已具备网络战雏形,现实威胁极大。

总之,计算机病毒的内在发展逻辑是:国家意志或部门利益+新技术应用。可以预见,计算机病毒将会在未来现实环境的裹挟下,通过编写者的技术与智力的较量,朝着更加功利化、人性化、自动化、智能化方向大步前行。