踩点,概括地说就是获取信息的过程。踩点是黑客实施攻击之前必须要做的工作之一,踩点过程中所获取的目标信息也决定着攻击是否成功。下面具体介绍实施踩点的具体流程,可以帮助用户更好地防护自己计算机的安全。

微视频

黑客在攻击之前,需要确定目标主机是否存在,目前确定目标主机是否存在最为常用的方法就是使用Ping命令。Ping命令常用于对固定IP地址的侦察,下面介绍侦察某网站的IP地址的侦察步骤。

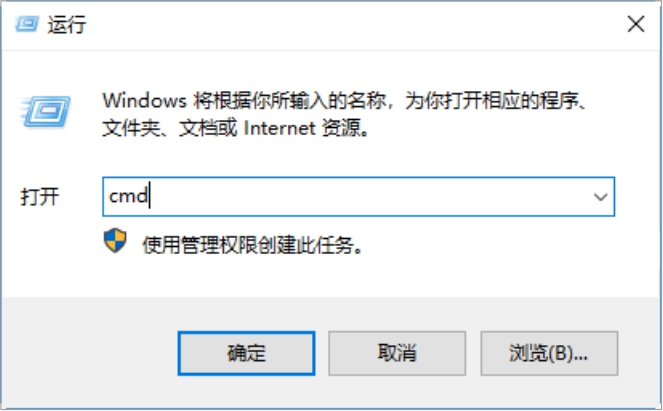

Step01 在Windows 10系统界面中,右击“开始”按钮,在弹出的快捷菜单中单击“运行”菜单项,打开“运行”对话框,在“打开”文本框中输入cmd,如图3-23所示。

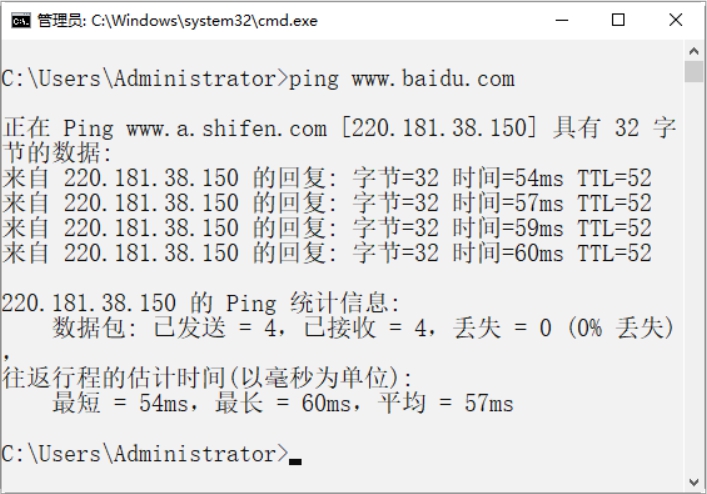

Step02 单击“确定”按钮,打开“命令提示符”窗口,在其中输入ping www.baidu.com,如图3-24所示。

图3-23 “运行”对话框

图3-24 “命令提示符”窗口

Step03 按Enter键,即可显示出ping百度网站的结果,如果ping通过了,将会显示该IP地址返回的byte、time和TTL的值,说明该目标主机一定存在于网络之中,这样就具有了进一步攻击的条件,而且time时间越短,表示响应的时间就越快,如图3-25所示。

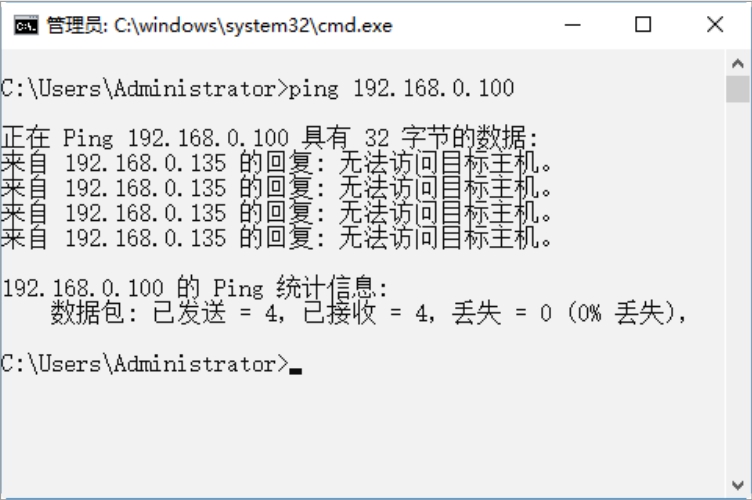

Step04 如果ping不通过,则会出现“无法访问目标主机”提示信息,这就表明对方要么不在网络中,要么没有开机,要么是对方存在,但是设置了ICMP数据包的过滤等。如图3-26所示就是ping IP地址为“192.168.0.100”不通的结果。

图3-25 ping百度网站的结果

图3-26 ping命令不通过的结果

注意:在ping没有通过,且计算机又存在网络中的情况下,要想攻击该目标主机,就比较容易被发现,达到攻击目的就比较难。

另外,在实际侦察对方是否存在的过程中,如果一个IP地址一个IP地址地侦察,将会浪费很多精力和时间,那么有什么方法来解决这一问题呢?其实这个问题不难解决,因为目前网络上存在多种扫描工具,这些工具的功能非常强大,除了可以对一个IP地址进行侦察,还可以对一个IP地址范围内的主机进行侦察,从而得出目标主机是否存在,以及开放的端口和操作系统类型等,常用的工具有SuperSsan、nmap等。

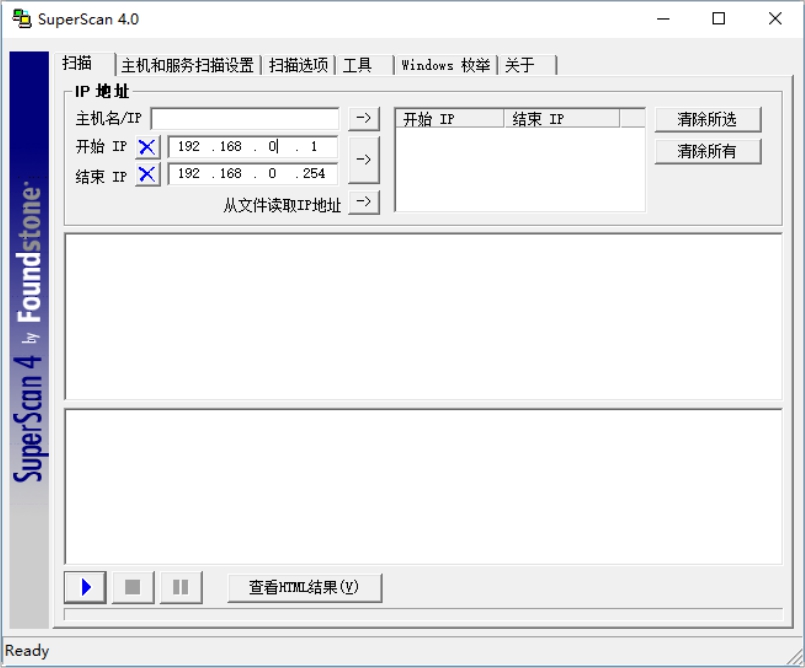

利用SuperScan扫描IP地址范围内的主机的操作步骤如下。

Step01 双击下载的SuperScan可执行文件,打开SuperScan操作界面,在“扫描”选项卡的“IP地址”栏目中输入开始IP和结束IP,如图3-27所示。

Step02 单击“扫描”按钮,即可进行扫描。在扫描完毕之后,即可在SuperScan操作界面中查看到扫描的结果,主要包括在该IP地址范围内哪些主机是存在的,非常方便直观,如图3-28所示。

图3-27 SuperScan操作界面

图3-28 扫描结果

微视频

黑客在入侵某台主机时,事先必须侦察出该计算机的操作系统类型,这样才能根据需要采取相应的攻击手段,以达到自己的攻击目的。常用侦察对方操作系统的方法为:使用ping命令探知对方的操作系统。

一般情况下,不同的操作系统其对应的TTL返回值不相同,Windows操作系统对应的TTL值一般为128;Linux操作系统的TTL值一般为64。因此,黑客在使用Ping命令与目标主机相连接时,可以根据不同的TTL值来推测目标主机的操作系统类型,一般数值在128左右的是Windows系列,数值在64左右的是Linux系列。这是因为不同的操作系统的机器对ICMP报文的处理与应答也有所不通,TTL的值是每过一个路由器就会减1。

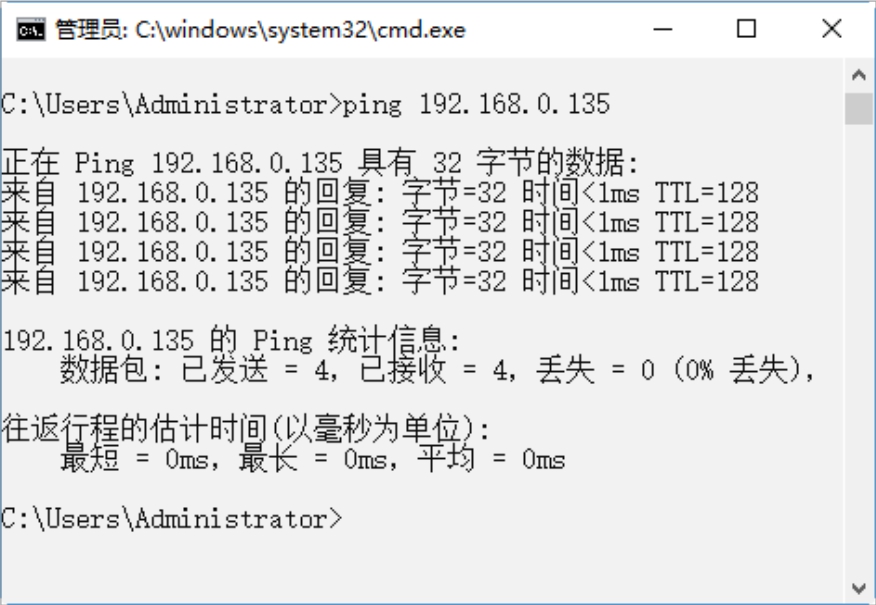

在“运行”对话框中输入cmd,单击“确定”按钮,打开cmd命令行窗口,在其中输入ping 192.168.0.135,然后按Enter键,即可返回Ping到的数据信息,如图3-29所示。

图3-29 数据信息

分析上述操作代码结果,可以看到其返回TTL值为128,说明该主机的操作系统是一个Windows操作系统。

微视频

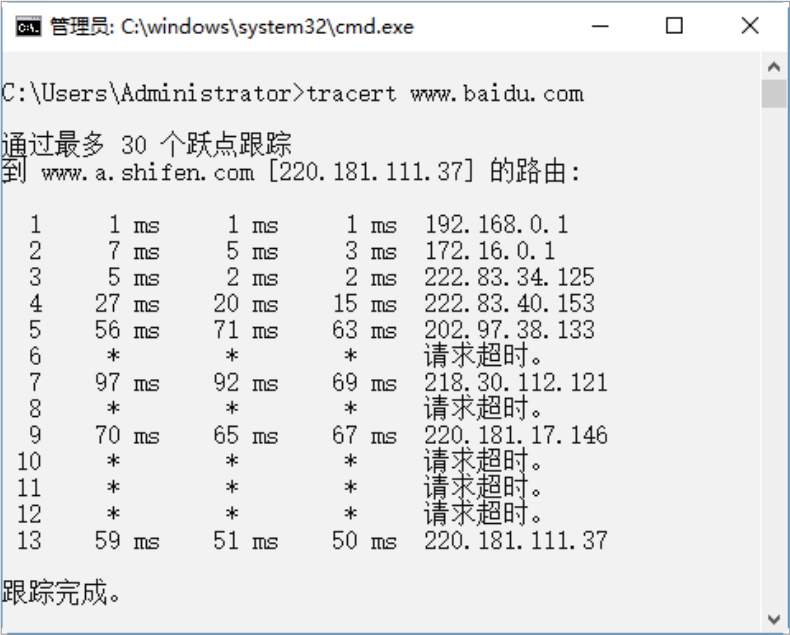

找到适合攻击的目标后,在正式实施入侵攻击之前,还需要了解目标主机的网络机构,只有弄清楚目标网络中防火墙、服务器地址之后,才可进行第一步入侵。可以使用tracert命令查看目标主机的网络结构。tracert命令用来显示数据包到达目标主机所经过的路径并显示到达每个节点的时间。

tracert命令的功能同Ping类似,但所获得的信息要比Ping命令详细得多,它把数据包所走的全部路径、节点的IP以及花费的时间都显示出来。该命令比较适用于大型网络。tracert命令的格式:tracert IP地址或主机名。

例如:要想了解自己的计算机与目标主机www.baidu.com之间的详细路径传递信息,就可以在“命令提示符”窗口中输入tracert www.baidu.com命令进行查看,进而分析目标主机的网络结构,如图3-30所示。

图3-30 目标主机的网络结构